探索网络的密匙 —— PeNCrawLer 深度评测与推荐

在数字化时代的大潮中,网络安全成为每个互联网参与者关注的焦点。而渗透测试作为维护这一安全防线的重要手段之一,其工具的选择至关重要。今天,我们带来一款专为渗透测试者设计的利器——PeNCrawLer。

项目介绍

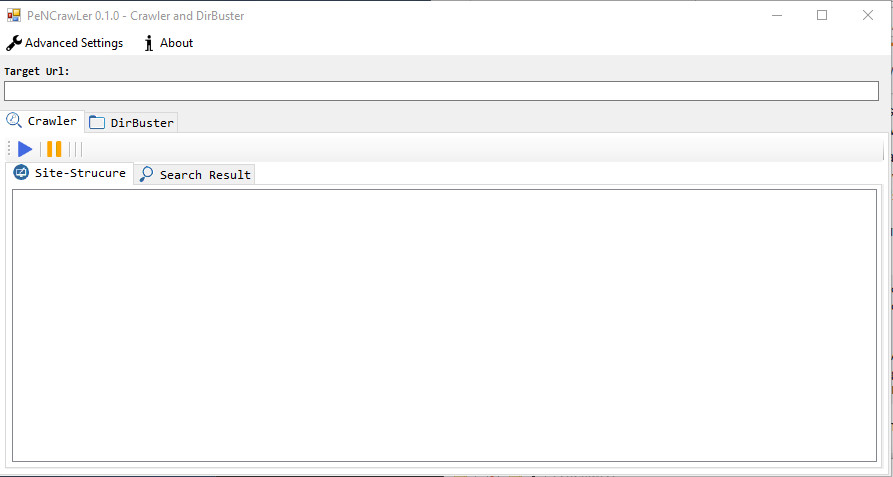

PeNCrawLer,顾名思义,是一款专为基于Windows操作系统的高级网页爬虫和目录扫描工具。它不仅集成了传统爬虫的功能,能够全面扫描网站内容,更是渗透测试者的得力助手,通过强大的DirBuster功能,深挖隐藏在网络深处的敏感目录与文件。

项目技术分析

PeNCrawLer利用高效的算法实现快速的链接抓取与分析,支持自定义爬取深度和宽度,保证了信息获取的广度与深度。其内核优化,旨在最小化资源消耗,即使在资源有限的环境下也能保持高效运行。更令人称道的是其集成的目录猜测机制,通过内置词库或自定义词库,对目标网站进行深度挖掘,从而发现未公开的路径和潜在的安全漏洞。

项目及技术应用场景

在网络安全领域,PeNCrawLer的应用场景极为广泛。对于安全研究人员而言,它是排查网站安全隐患、进行渗透测试的首选工具。通过自动化的目录遍历和页面抓取,PeNCrawLer能帮助识别出管理接口、未授权访问的后台入口等关键安全风险点。对于Web开发者来说,使用PeNCrawLer进行站点审核,可以提前发现并修复可能存在的目录结构泄露问题,增强站点的安全防护。

项目特点

- 针对性强:专门针对Windows环境设计,满足特定平台用户的需要。

- 功能整合:将网页爬行与目录扫描结合,提供一站式解决方案。

- 高度定制化:允许用户调整爬取策略,使用自定义词库,灵活适应不同测试需求。

- 易用性:直观的操作界面,即便是渗透测试新手也能迅速上手。

- 性能优化:确保在低资源条件下亦能高效执行,降低测试成本。

结语

在网络安全日益受到重视的今天,PeNCrawLer以其专业的功能、友好的界面以及强大定制性,成为了每一个网络安全爱好者的必备工具箱中的得力助手。无论是专业渗透测试还是日常站点安全管理,PeNCrawLer都值得您信赖和尝试。加入这场数字时代的探险,让PeNCrawLer助您一臂之力,探索网络世界的未知角落。

本篇文章以Markdown格式撰写,意在详细介绍PeNCrawLer的卓越特性,希望能激发您对网络安全领域的深入探索。

atomcodeClaude Code 的开源替代方案。连接任意大模型,编辑代码,运行命令,自动验证 — 全自动执行。用 Rust 构建,极致性能。 | An open-source alternative to Claude Code. Connect any LLM, edit code, run commands, and verify changes — autonomously. Built in Rust for speed. Get StartedRust0153

atomcodeClaude Code 的开源替代方案。连接任意大模型,编辑代码,运行命令,自动验证 — 全自动执行。用 Rust 构建,极致性能。 | An open-source alternative to Claude Code. Connect any LLM, edit code, run commands, and verify changes — autonomously. Built in Rust for speed. Get StartedRust0153- DDeepSeek-V4-ProDeepSeek-V4-Pro(总参数 1.6 万亿,激活 49B)面向复杂推理和高级编程任务,在代码竞赛、数学推理、Agent 工作流等场景表现优异,性能接近国际前沿闭源模型。Python00

LongCat-Video-Avatar-1.5最新开源LongCat-Video-Avatar 1.5 版本,这是一款经过升级的开源框架,专注于音频驱动人物视频生成的极致实证优化与生产级就绪能力。该版本在 LongCat-Video 基础模型之上构建,可生成高度稳定的商用级虚拟人视频,支持音频-文本转视频(AT2V)、音频-文本-图像转视频(ATI2V)以及视频续播等原生任务,并能无缝兼容单流与多流音频输入。00

LongCat-Video-Avatar-1.5最新开源LongCat-Video-Avatar 1.5 版本,这是一款经过升级的开源框架,专注于音频驱动人物视频生成的极致实证优化与生产级就绪能力。该版本在 LongCat-Video 基础模型之上构建,可生成高度稳定的商用级虚拟人视频,支持音频-文本转视频(AT2V)、音频-文本-图像转视频(ATI2V)以及视频续播等原生任务,并能无缝兼容单流与多流音频输入。00 auto-devAutoDev 是一个 AI 驱动的辅助编程插件。AutoDev 支持一键生成测试、代码、提交信息等,还能够与您的需求管理系统(例如Jira、Trello、Github Issue 等)直接对接。 在IDE 中,您只需简单点击,AutoDev 会根据您的需求自动为您生成代码。Kotlin03

auto-devAutoDev 是一个 AI 驱动的辅助编程插件。AutoDev 支持一键生成测试、代码、提交信息等,还能够与您的需求管理系统(例如Jira、Trello、Github Issue 等)直接对接。 在IDE 中,您只需简单点击,AutoDev 会根据您的需求自动为您生成代码。Kotlin03 Intern-S2-PreviewIntern-S2-Preview,这是一款高效的350亿参数科学多模态基础模型。除了常规的参数与数据规模扩展外,Intern-S2-Preview探索了任务扩展:通过提升科学任务的难度、多样性与覆盖范围,进一步释放模型能力。Python00

Intern-S2-PreviewIntern-S2-Preview,这是一款高效的350亿参数科学多模态基础模型。除了常规的参数与数据规模扩展外,Intern-S2-Preview探索了任务扩展:通过提升科学任务的难度、多样性与覆盖范围,进一步释放模型能力。Python00 skillhubopenJiuwen 生态的 Skill 托管与分发开源方案,支持自建与可选 ClawHub 兼容。Python0112

skillhubopenJiuwen 生态的 Skill 托管与分发开源方案,支持自建与可选 ClawHub 兼容。Python0112