探索SharpCookieMonster:您的网络饼干管理神器

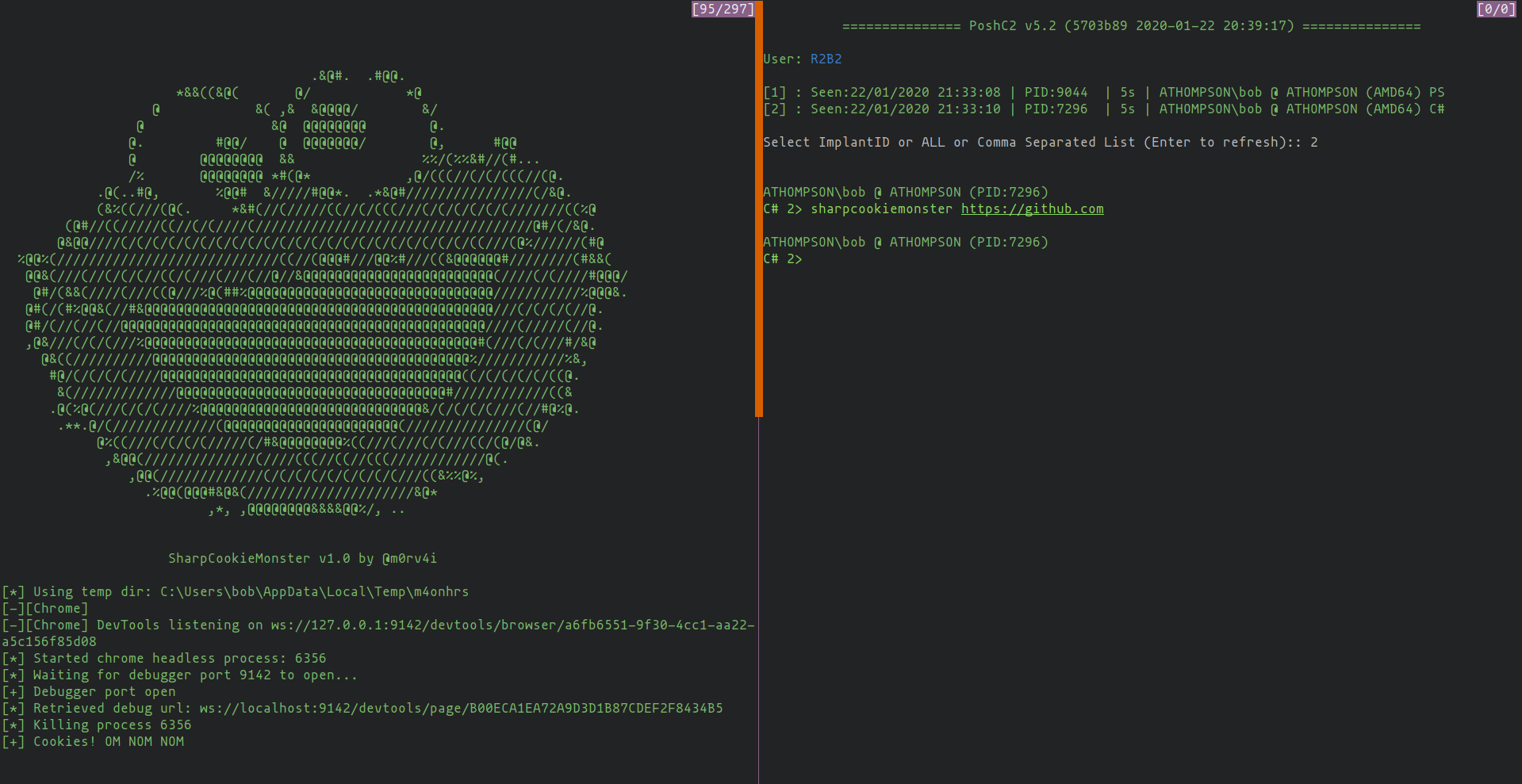

在数字世界的深邃角落里,一位名为@m0rv4i的开发者,以智慧和技巧锻造了一把解锁浏览器秘密之门的钥匙——SharpCookieMonster。这个开源项目,基于@defaultnamehere的卓越工作cookie-crimes,以其C#的锋利形态闪耀登场,为网络安全与数据获取带来了前所未有的可能性。

项目介绍

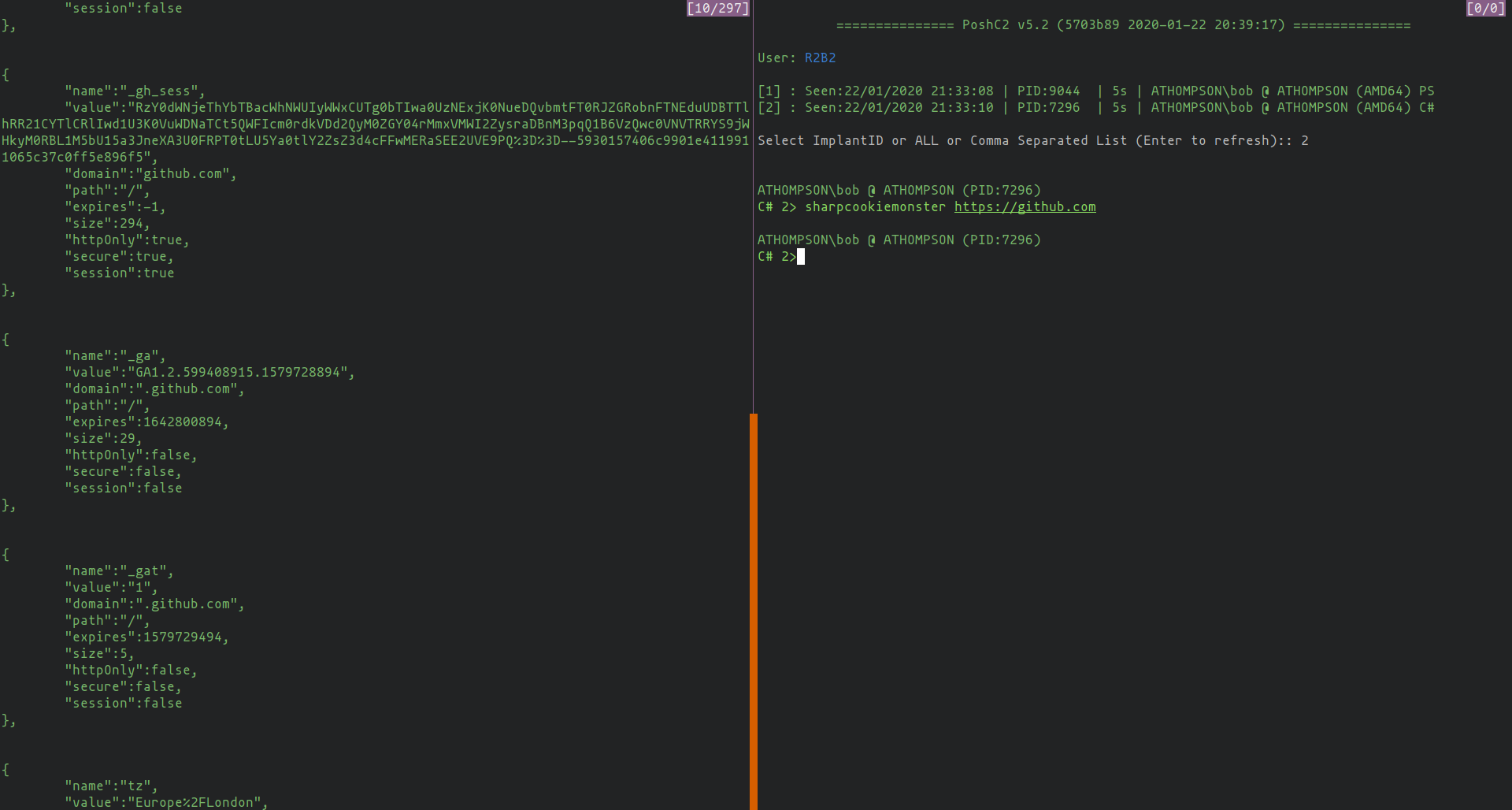

SharpCookieMonster是针对安全研究人员和开发人员的一把利器,它能轻松地从所有网站中提取出cookies,无论是受httpOnly、secure还是session标志保护的也不例外。这一功能强大且易于使用的工具,使得深入理解网站交互与数据管理成为了可能。

技术剖析

本项目基于.NET 3.5构建,确保了向后兼容性,即便是在老旧系统上也能顺利运行。但它真正的魔法在于结合了WebSocket4Net库,通过WebSockets技术实现了与Chrome或Edge浏览器的通讯,这是实现深度数据抓取的关键所在。这样的设计意味着,即使面对加密和严格保护的cookie,SharpCookieMonster也能优雅地进行数据提取。

应用场景

对于网络安全分析师而言,SharpCookieMonster可以成为检查网站安全配置的有效工具,帮助识别潜在的安全风险,如不当设置的cookie权限。对开发者来说,它是快速测试会话管理和验证机制的理想伴侣。此外,在合法的渗透测试或需要深入了解用户会话状态的情境下,它更是不可或缺的工具。

项目特色

- 跨旗标提取:无视httpOnly、secure、session限制,全面捕获cookies。

- 平台兼容性:面向.NET 3.5的构建,确保在多样的Windows环境中运行无阻。

- 灵活操作:支持指定浏览器(Chrome或Edge)、调试端口与用户数据目录,便于定制化使用。

- 简单执行:直白的命令行参数,让即使是新手也能迅速上手。

- 整合便利:通过ILMerge与其他库整合,适用于远程控制场景,如CobaltStrike或PoshC2框架。

Markdown格式示例结束

SharpCookieMonster不仅是一个技术展示品,更是一扇通往深层网络行为观察的大门,邀请着每一位好奇者探索和应用。它的存在,无疑为网络安全界增添了一抹新的亮色,无论你是专业人士还是技术爱好者,都不应错过这款强大的开源工具。立即尝试,解锁你的网络侦探之旅吧!

atomcodeClaude Code 的开源替代方案。连接任意大模型,编辑代码,运行命令,自动验证 — 全自动执行。用 Rust 构建,极致性能。 | An open-source alternative to Claude Code. Connect any LLM, edit code, run commands, and verify changes — autonomously. Built in Rust for speed. Get StartedRust0153

atomcodeClaude Code 的开源替代方案。连接任意大模型,编辑代码,运行命令,自动验证 — 全自动执行。用 Rust 构建,极致性能。 | An open-source alternative to Claude Code. Connect any LLM, edit code, run commands, and verify changes — autonomously. Built in Rust for speed. Get StartedRust0153- DDeepSeek-V4-ProDeepSeek-V4-Pro(总参数 1.6 万亿,激活 49B)面向复杂推理和高级编程任务,在代码竞赛、数学推理、Agent 工作流等场景表现优异,性能接近国际前沿闭源模型。Python00

LongCat-Video-Avatar-1.5最新开源LongCat-Video-Avatar 1.5 版本,这是一款经过升级的开源框架,专注于音频驱动人物视频生成的极致实证优化与生产级就绪能力。该版本在 LongCat-Video 基础模型之上构建,可生成高度稳定的商用级虚拟人视频,支持音频-文本转视频(AT2V)、音频-文本-图像转视频(ATI2V)以及视频续播等原生任务,并能无缝兼容单流与多流音频输入。00

LongCat-Video-Avatar-1.5最新开源LongCat-Video-Avatar 1.5 版本,这是一款经过升级的开源框架,专注于音频驱动人物视频生成的极致实证优化与生产级就绪能力。该版本在 LongCat-Video 基础模型之上构建,可生成高度稳定的商用级虚拟人视频,支持音频-文本转视频(AT2V)、音频-文本-图像转视频(ATI2V)以及视频续播等原生任务,并能无缝兼容单流与多流音频输入。00 auto-devAutoDev 是一个 AI 驱动的辅助编程插件。AutoDev 支持一键生成测试、代码、提交信息等,还能够与您的需求管理系统(例如Jira、Trello、Github Issue 等)直接对接。 在IDE 中,您只需简单点击,AutoDev 会根据您的需求自动为您生成代码。Kotlin03

auto-devAutoDev 是一个 AI 驱动的辅助编程插件。AutoDev 支持一键生成测试、代码、提交信息等,还能够与您的需求管理系统(例如Jira、Trello、Github Issue 等)直接对接。 在IDE 中,您只需简单点击,AutoDev 会根据您的需求自动为您生成代码。Kotlin03 Intern-S2-PreviewIntern-S2-Preview,这是一款高效的350亿参数科学多模态基础模型。除了常规的参数与数据规模扩展外,Intern-S2-Preview探索了任务扩展:通过提升科学任务的难度、多样性与覆盖范围,进一步释放模型能力。Python00

Intern-S2-PreviewIntern-S2-Preview,这是一款高效的350亿参数科学多模态基础模型。除了常规的参数与数据规模扩展外,Intern-S2-Preview探索了任务扩展:通过提升科学任务的难度、多样性与覆盖范围,进一步释放模型能力。Python00 skillhubopenJiuwen 生态的 Skill 托管与分发开源方案,支持自建与可选 ClawHub 兼容。Python0112

skillhubopenJiuwen 生态的 Skill 托管与分发开源方案,支持自建与可选 ClawHub 兼容。Python0112